Appearance

แถลงการณ์: กรณีโจรกรรม Payment Gateway และปฏิบัติการสืบสวนของทีม Panda Auto

⚠️ แจ้งเตือนความปลอดภัย

บทความนี้เป็นการชี้แจงข้อเท็จจริงเกี่ยวกับเหตุการณ์โจรกรรมเงินผ่าน Payment Gateway ที่เกิดขึ้นตั้งแต่เดือนตุลาคม 2025 พร้อมข้อมูลบุคคลต้องสงสัยเพื่อให้ทุกฝ่ายระมัดระวัง

บทนำ

Panda Auto ขอชี้แจงข้อเท็จจริงเกี่ยวกับเหตุการณ์โจรกรรมเงินผ่านระบบ Payment Gateway ที่มีผู้เสียหายหลายราย มูลค่าความเสียหายรวมหลักหลายล้านบาท

บทความนี้จัดทำขึ้นเพื่อแก้ต่างข้อมูลเท็จที่คนร้ายนำไปโพสต์ประจานระบบของเรา และเพื่อให้ทุกฝ่ายที่เกี่ยวข้องได้รับทราบข้อเท็จจริง

ชี้แจงกรณีที่คนร้ายโพสต์ประจาน

หลังจากที่ทีมงานจงใจไม่เปิดสิทธิ์ Superadmin ให้คนร้าย เพื่อถ่วงเวลาในการเก็บข้อมูลและหลักฐาน คนร้ายจึงนำเรื่องนี้ไปโพสต์ประจานว่าระบบของเราโกงลูกค้า ข้อเท็จจริงคือ ทุกอย่างเป็นส่วนหนึ่งของแผนปฏิบัติการสืบสวน และเงินค่าเปิดระบบที่คนร้ายจ่ายมานั้น ทีมงานได้คืนให้กับเว็บไซต์ที่ถูกคนร้ายขโมยเงินไปแล้วทั้งหมด

ไทม์ไลน์เหตุการณ์

ตุลาคม 2025: จุดเริ่มต้น

Payment Gateway รายหนึ่ง (สงวนชื่อ) ได้แจ้งข้อมูลมายังทีมงานของเราว่า มีอดีตพนักงานของ Payment ดังกล่าวทำการโยกเงินออกจากระบบ โดยมีมูลค่าความเสียหายหลักหลายล้านบาท

ในช่วงเวลาเดียวกันนี้เอง ได้มีกลุ่ม Telegram Users 3 ราย ติดต่อเข้ามาหาทีมงาน Panda Auto ในทำนองเดียวกัน โดยแจ้งว่าสนใจเปิดใช้ระบบ Panda Auto และถูกแนะนำมาจาก "Payment A" (สงวนชื่อ) บางรายไม่ได้แจ้งที่มาตรงๆ แต่ทุกรายมีพฤติกรรมที่คล้ายคลึงกันอย่างเห็นได้ชัด

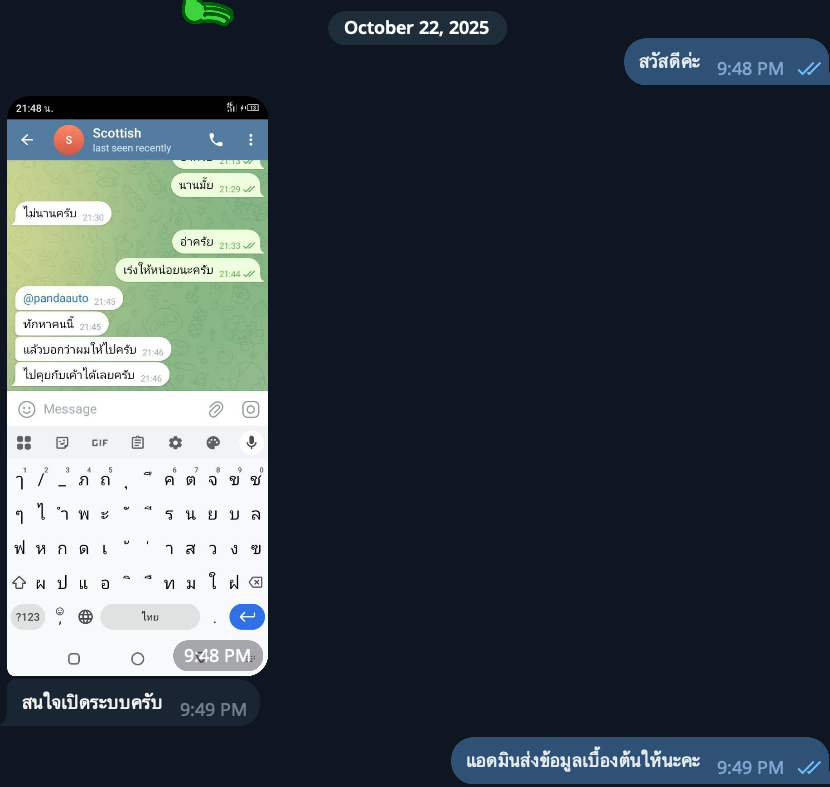

รูปด้านล่างคือข้อความแรกที่คนร้ายทักเข้ามาเมื่อวันที่ 22 ตุลาคม 2025 โดยแจ้งว่า "สนใจเปิดระบบครับ" พร้อมกับภาพแชทอีกห้องที่แสดงให้เห็นว่ามีคนสั่งให้มาทักหาเรา

พฤติกรรมที่น่าสงสัย

กลุ่มผู้ต้องสงสัยมีพฤติกรรมร่วมกันคือ ไม่สนใจฟีเจอร์หลักของ Panda Auto แต่โฟกัสถามเรื่อง Payment อย่างเดียว พยายามขอสิทธิ์เต็ม ขอเชื่อมต่อ Gateway และพยายามขอเข้าถึงหลังบ้าน Payment อย่างต่อเนื่อง

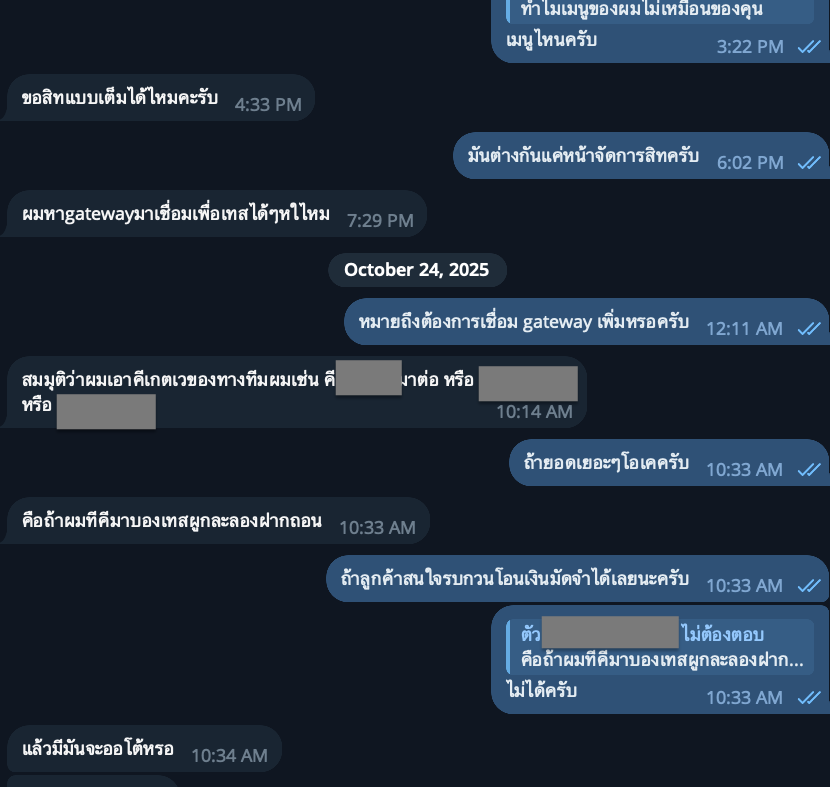

รูปด้านล่างแสดงแชทจากช่วงปลายเดือนตุลาคม 2025 ที่คนร้ายถามเรื่อง Gateway โดยเฉพาะ ถึงขั้นระบุชื่อ Payment ที่ต้องการใช้หลายเจ้า ซึ่งล้วนเป็นกลุ่ม Payment ที่มีปัญหาพอดี ทีมงานจึงได้ตั้งชื่อแชทนี้ไว้เตือนภายในทีม

เนื่องจากเป็นช่วงเวลาเดียวกันกับที่ทาง Payment แจ้งข้อมูลการโจรกรรมมา ทีมงานจึงไหวตัวทันและไม่ได้ให้สิทธิ์เข้าถึงหลังบ้าน Payment แก่กลุ่มบุคคลเหล่านี้

การเฝ้าระวังอย่างลับๆ

ทีมงานได้ Mark ชื่อ Telegram ของกลุ่มผู้ต้องสงสัยไว้ในระบบภายใน และเฝ้าสังเกตพฤติกรรมอย่างต่อเนื่อง โดยไม่ให้คนร้ายรู้ตัวว่าถูกจับตามอง เมื่อคนร้ายขอข้อมูลหรือสิทธิ์เข้าถึง Payment ทีมงานก็จะบ่ายเบี่ยงด้วยเหตุผลทางธุรกิจปกติ โดยหวังว่าจะได้ใช้ประโยชน์จากข้อมูลนี้ในภายหลัง

กุมภาพันธ์ 2026: เหตุการณ์ Key หลุด

ต้นเดือนกุมภาพันธ์ 2026 Payment Gateway หลายเจ้าแจ้งว่า Key Payment หลุดออกไป และมีการดูดเงินออกจากระบบ โดย Payment เหล่านี้ใช้ระบบเดียวกัน

ในเบื้องต้น ฝั่ง Payment สงสัยว่าเป็นการกระทำจากฝั่ง Panda Auto เนื่องจาก IP และบัญชีที่ใช้งานตรงกับระบบหลังบ้านของเรา

สืบสวนร่วมกับ Payment

หลังจากร่วมหารือกับทาง Payment ก็ค้นพบข้อเท็จจริงว่า คนร้ายได้ใช้หลังบ้านตัวอย่าง (Demo) ของ Panda Auto เป็นเครื่องมือ โดยนำ Key ที่หลุดมาใส่ในระบบ Demo ของเรา แล้วสร้าง Transaction ปลอมผ่านการจัดการ Payment หลังบ้าน นี่คือสาเหตุที่ IP ตรงกับระบบของเรา เพราะคนร้ายใช้ Demo Instance ของเราในการก่ออาชญากรรม

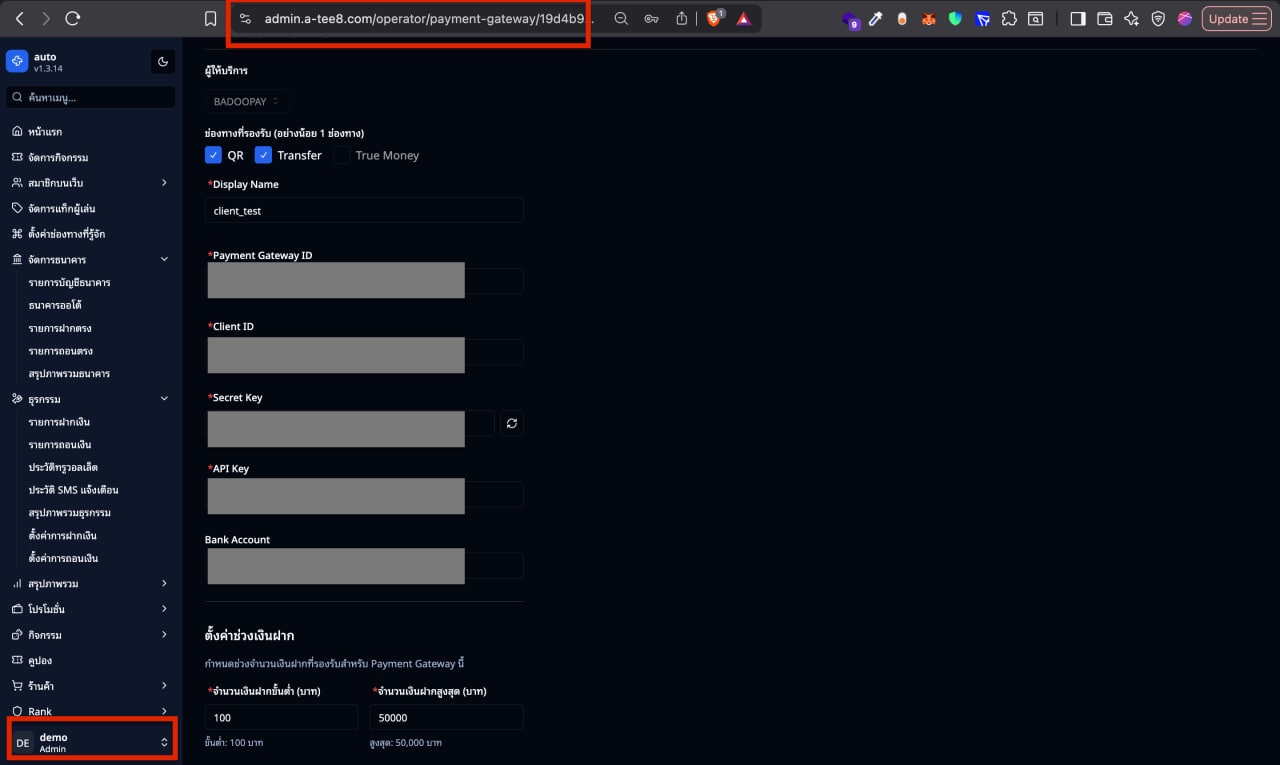

รูปด้านล่างแสดง Key Payment ที่คนร้ายนำมาใส่ในระบบ Demo ของเรา โดยตั้งชื่อว่า "client_test" สังเกตว่าล็อกอินด้วยบัญชี demo Admin

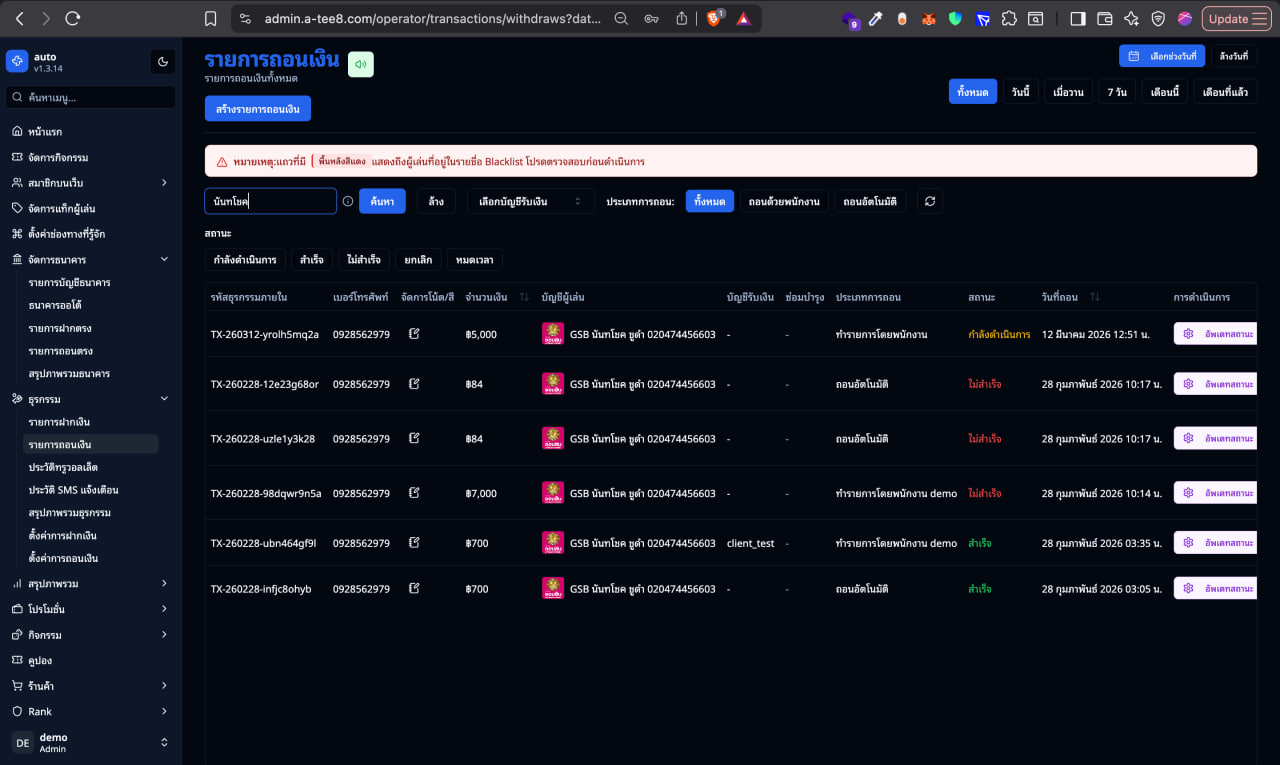

รูปด้านล่างแสดง Transaction ที่คนร้ายสร้างขึ้นผ่านระบบ Demo ของเรา เป็นรายการถอนเงินหลายรายการจากบัญชี GSB เดียวกัน (020474456603) เบอร์โทร 0928562979 โดยมีทั้งรายการที่สำเร็จและไม่สำเร็จ ตั้งแต่ปลายเดือนกุมภาพันธ์ถึงมีนาคม 2026 ซึ่งระบุชัดเจนว่าเป็น "ทำรายการโดยพนักงาน demo" และ "client_test"

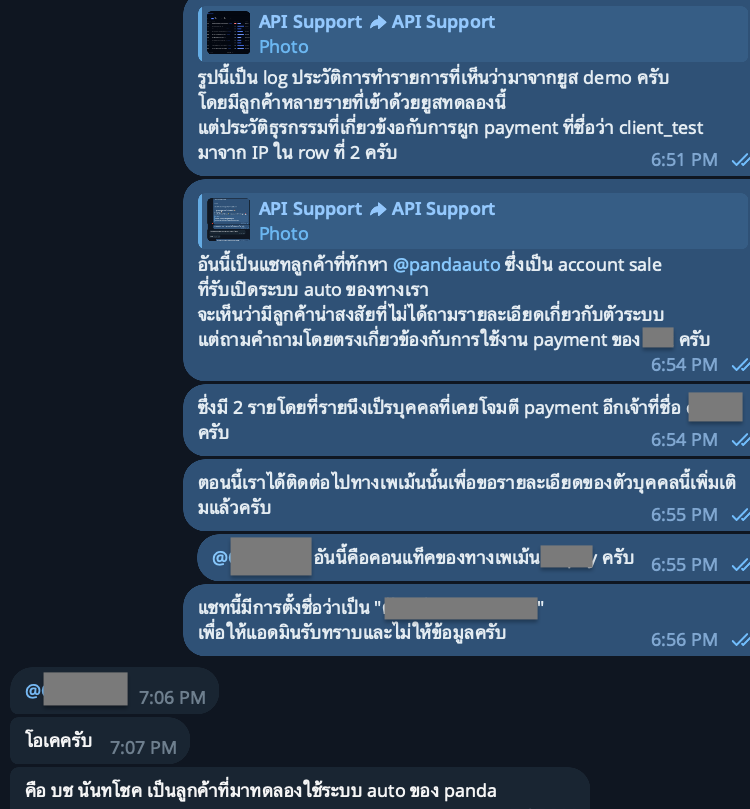

รูปด้านล่างคือแชทภายในระหว่างทีมงานกับฝั่ง Payment ที่ร่วมกันสืบสวน โดยทีมงานได้ส่ง Log และข้อมูลลูกค้าน่าสงสัยให้ Payment พิจารณา ซึ่งพบว่าหนึ่งในนั้นเป็นบุคคลที่เคยโจมตี Payment มาก่อน

หลังจากเคลียร์กับ Payment ว่า Panda Auto ไม่ได้เป็นผู้กระทำ ทีมงานจึงดำเนินการปิดไม่ให้หลังบ้านตัวอย่างสามารถจัดการธนาคารได้อีก และส่งข้อมูลทั้งหมดที่มีให้ Payment เพื่อร่วมมือจับตัวคนร้าย

มีนาคม 2026: คนร้ายกลับมา

หลังจากถูกปิดช่องทาง คนร้ายได้เปลี่ยน Username Telegram แต่ยังใช้บัญชี Telegram เดิม แล้วทักเข้ามาหาทีมงานอีกครั้งโดยทำทีว่าสนใจเปิดระบบ Panda Auto แต่คำถามยังคงโฟกัสไปที่กลุ่ม Payment ที่มีปัญหาเช่นเดิม

เนื่องจากทีมงานได้บันทึก Telegram User ID ที่ไม่สามารถเปลี่ยนได้ไว้ตั้งแต่ต้น จึงสามารถระบุตัวตนได้ทันทีแม้จะเปลี่ยน Username ไปแล้ว

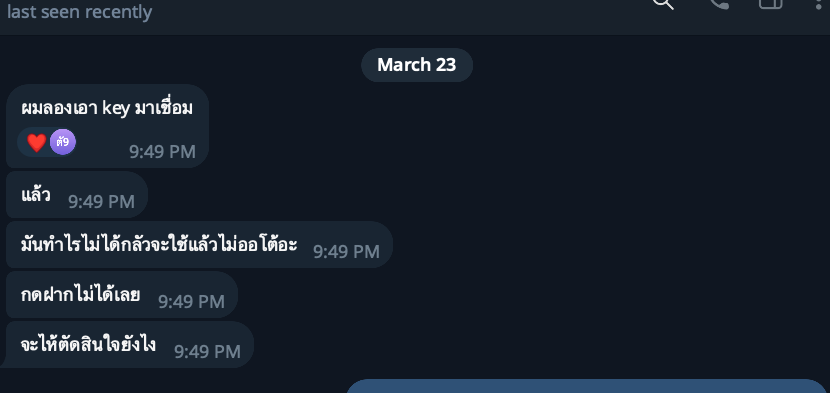

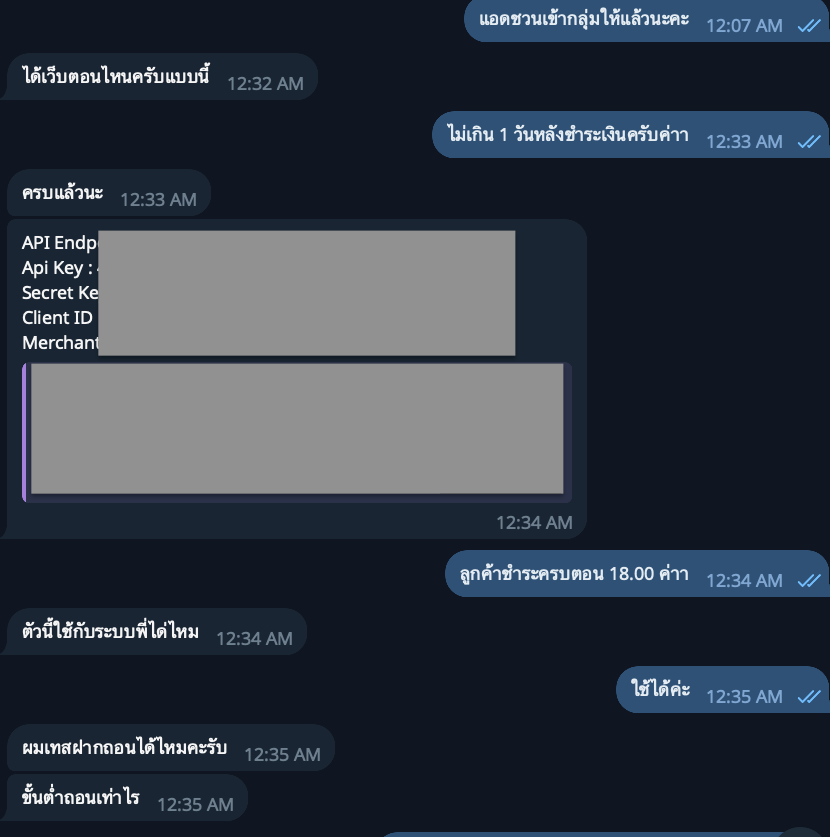

รูปด้านล่างแสดงแชทช่วงวันที่ 23 มีนาคม ที่คนร้ายทักมาอีกครั้ง ลองเอา Key มาเชื่อมเอง แล้วบ่นว่า "กดฝากไม่ได้เลย" พร้อมกดดันว่า "จะให้ตัดสินใจยังไง"

คนร้ายยังคงพยายามขอให้เราเปิดสิทธิ์จัดการธนาคารหลังบ้านด้วยข้ออ้างสารพัด แต่ทีมงานรู้ตัวและปฏิเสธทุกครั้ง โดยจงใจไม่เปิดสิทธิ์ Superadmin ให้ เพื่อถ่วงเวลาและดึงข้อมูลคนร้ายให้ได้มากที่สุด

1 เมษายน 2026: วางกับดัก

ทีมงานได้วางแผนปฏิบัติการโดยเปิดระบบ Demo อีกชุดหนึ่งขึ้นมา เพื่อล่อให้คนร้ายเข้ามาใส่ Key Payment ที่ได้มา

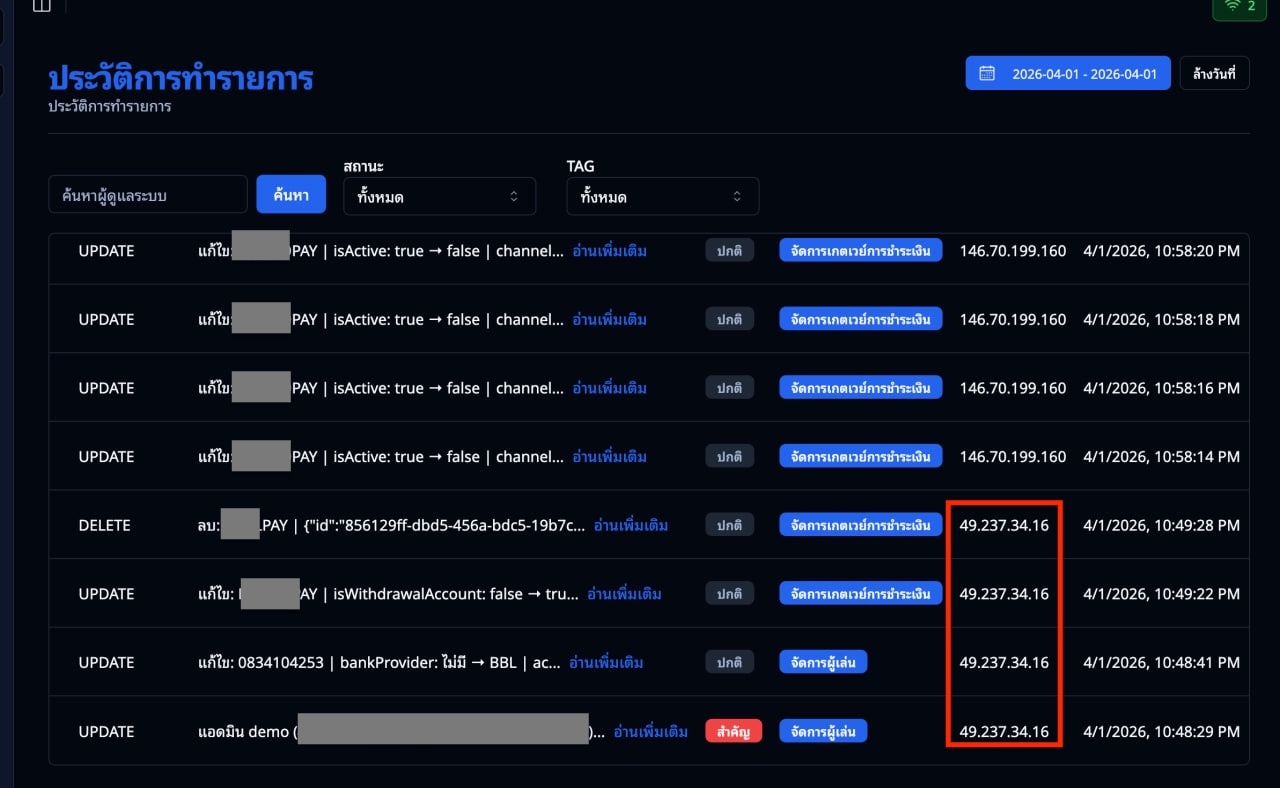

คนร้ายตกเป็นเหยื่อกับดักตามคาด เข้ามาใส่ Key และตั้งค่า Payment ในระบบ Demo ที่เราเตรียมไว้ รูปด้านล่างแสดง Log จากระบบ Demo ที่บันทึก IP ของคนร้ายไว้ทั้งหมด โดยเฉพาะ IP 49.237.34.16 ที่ทำการเพิ่ม admin demo, เปลี่ยน bankProvider และแก้ไขการตั้งค่า Payment ในวันที่ 1 เมษายน 2026

หลังจากได้ข้อมูลที่ต้องการ ทีมงานจึงปิดสิทธิ์การเข้าถึง Demo ทันที เพื่อบีบให้คนร้ายต้องเปิดระบบ Panda Auto ของตนเอง ซึ่งจะทำให้เราได้ข้อมูลที่มากพอในการมัดตัว

คนร้ายเปิดระบบของตนเอง

เมื่อถูกปิดช่องทาง Demo คนร้ายจึงตัดสินใจเปิดระบบ Panda Auto ของตนเอง เพื่อหวังจะใช้ฟีเจอร์จัดการ Payment ผ่านระบบจริง

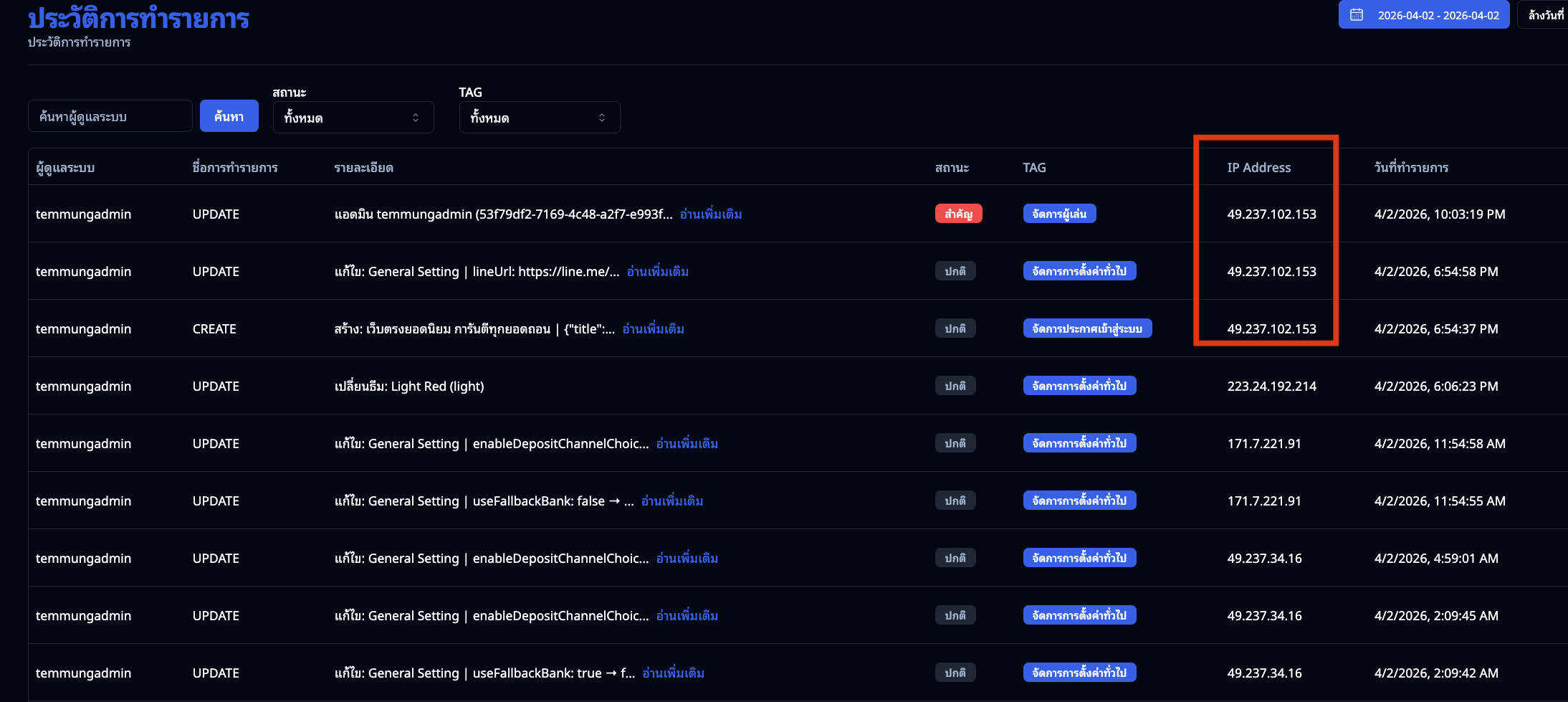

รูปด้านล่างแสดง Log จากเว็บไซต์ที่คนร้ายมาเปิดกับเรา (ล็อกอินด้วย temmungadmin) สังเกต IP 49.237.34.16 และ 49.237.102.153 ที่ปรากฏซ้ำหลายครั้ง

เมื่อนำ IP 49.237.34.16 จากเว็บไซต์ของคนร้ายมาเปรียบเทียบกับ Log ของระบบ Demo กับดักด้านบน จะเห็นว่าเป็น IP เดียวกันกับที่ใช้เพิ่ม Key Payment, เปลี่ยน bankProvider และสร้าง admin demo ซึ่งทาง Payment ยืนยันว่า Key ชุดนี้เป็น Key เดียวกันกับที่ใช้โยกเงินออก โดยเวลาและ IP ตรงกันทั้งหมด นี่คือหลักฐานที่มัดตัวคนร้ายได้อย่างชัดเจน

หลังจากเปิดระบบแล้ว คนร้ายยังคงพยายามขอทดลองเชื่อม Key Payment กับระบบจริงอย่างต่อเนื่อง ดังรูปด้านล่างที่แสดงแชทล่าสุด

ปฏิบัติการเก็บข้อมูลคนร้าย

ทีมงานได้ปรับปรุงระบบหลังบ้านเพื่อดึงตำแหน่ง GPS ของผู้ใช้งาน จากการสังเกตพฤติกรรมของคนร้ายที่มักจะรีบร้อน สะเพร่า และใช้งานผ่านโทรศัพท์มือถือเป็นหลัก

ผลลัพธ์ที่ได้:

- ตำแหน่ง GPS ของคนร้าย

- รูปใบหน้าของคนร้าย

- เสียงของคนร้าย

วิธีการบางส่วนในการเก็บข้อมูลเป็นความลับเพื่อรักษาความปลอดภัยของระบบ ข้อมูลทั้งหมดได้ถูกส่งมอบให้ฝ่ายที่เกี่ยวข้องเพื่อดำเนินการต่อ

ข้อมูลบุคคลต้องสงสัย

รายชื่อ Telegram ที่ควรเฝ้าระวัง

บุคคลเหล่านี้อาจเปลี่ยน Username ได้ แต่ Telegram User ID จะไม่เปลี่ยน ให้ใช้ User ID ในการตรวจสอบเสมอ

| Username ล่าสุด | Telegram User ID | ชื่อที่แสดง | หมายเหตุ |

|---|---|---|---|

@Klopzzxc | 6520692453 | ความจริง ที่สุด | |

@aazzqqqdd | 6333672235 | kwan 99 | |

@StephenStrange66666 | 5977236511 | Dr.Stephen Strange Strange | สงสัยว่าเกี่ยวข้อง ทักมาพร้อมแคปแชทที่ประจานในกลุ่มมากดดัน เหมือนพยายามบีบให้เราเปิดสิทธิ์ Superadmin ใช้ interface โทรศัพท์และเครือข่ายมือถือเดียวกันกับคนร้าย แต่ยังไม่สามารถยืนยันได้ว่าเป็นบุคคลเดียวกัน |

@Grey_Sixnine | 8297431625 | Meta |

วิธีตรวจสอบเมื่อคนร้ายเปลี่ยน Username

Username ของ Telegram สามารถเปลี่ยนได้ตลอดเวลา แต่ Telegram User ID เป็นค่าถาวรที่ไม่สามารถเปลี่ยนได้

วิธีตรวจสอบ Telegram User ID:

- ผ่าน Telegram Bot ส่งต่อข้อความจากบุคคลต้องสงสัยไปยัง Bot เช่น @userinfobot หรือ @getidsbot เพื่อดู User ID

- ผ่าน Telegram Web/Desktop เปิด Chat กับบุคคลนั้น แล้วดู URL ซึ่งจะมี User ID ปรากฏ

- ผ่านระบบภายใน ทีมงานสามารถตรวจสอบ User ID ผ่านระบบ Support ภายใน ซึ่งบันทึก Telegram User ID ของทุกการสนทนาไว้แล้ว

แนวทางปฏิบัติ

หากมีบุคคลติดต่อเข้ามาและมีพฤติกรรมคล้ายกับที่ระบุไว้ข้างต้น เช่น สนใจเฉพาะเรื่อง Payment หรือขอเข้าถึงหลังบ้าน ให้ตรวจสอบ Telegram User ID กับรายชื่อด้านบนก่อนให้ข้อมูลใดๆ

ชี้แจงกรณีคนร้ายโพสต์ประจาน

เนื่องจากทีมงานจงใจไม่เปิดสิทธิ์ Superadmin ให้คนร้ายใช้งานตามปกติ เพื่อถ่วงเวลาในการเก็บข้อมูลและหลักฐาน คนร้ายจึงไม่พอใจและนำเรื่องนี้ไปโพสต์ประจานว่าระบบของเราโกงลูกค้า

ข้อเท็จจริงมีดังนี้:

- การไม่เปิดสิทธิ์เป็นไปโดยเจตนา ทีมงานรู้ตั้งแต่แรกว่าบุคคลนี้คือผู้ต้องสงสัยในคดีโจรกรรม Payment การถ่วงเวลาเป็นส่วนหนึ่งของแผนปฏิบัติการเพื่อดึงข้อมูลคนร้ายให้ได้มากที่สุด

- เงินค่าเปิดระบบถูกคืนให้ผู้เสียหาย เงินที่คนร้ายจ่ายมาเป็นค่าเปิดระบบนั้น ทีมงานได้นำไปคืนให้กับเว็บไซต์ที่ถูกคนร้ายขโมยเงินไปแล้วทั้งหมด

- Panda Auto ไม่ได้แสวงหาผลประโยชน์ จากเหตุการณ์นี้แต่อย่างใด ทุกอย่างเป็นไปเพื่อรวบรวมหลักฐานและช่วยเหลือผู้เสียหาย

บทสรุป

เหตุการณ์ครั้งนี้เป็นบทเรียนสำคัญที่แสดงให้เห็นว่า

- ความไหวตัวเร็วเป็นสิ่งสำคัญ การที่ทีมงานได้รับข้อมูลจากทาง Payment ตั้งแต่เนิ่นๆ ทำให้สามารถเชื่อมโยงพฤติกรรมที่น่าสงสัยได้ทันท่วงที

- การบันทึกข้อมูลอย่างเป็นระบบ การ Mark และจด Telegram User ID ตั้งแต่ต้น ทำให้สามารถติดตามคนร้ายได้แม้จะเปลี่ยน Username

- ความอดทนให้ผลตอบแทน การเฝ้าระวังอย่างลับๆ กว่า 5 เดือน โดยไม่ทำให้คนร้ายรู้ตัว นำไปสู่การได้ข้อมูลสำคัญในที่สุด

- ความร่วมมือกับ Payment เป็นกุญแจ การหารือร่วมกันทำให้เคลียร์ข้อสงสัยและร่วมมือจับตัวคนร้ายได้

Panda Auto ขอยืนยันว่าทีมงานไม่ได้มีส่วนเกี่ยวข้องกับการโจรกรรมใดๆ ทั้งสิ้น และได้ให้ความร่วมมืออย่างเต็มที่ในการสืบสวนตั้งแต่วันแรก

หากพบเจอบุคคลต้องสงสัยหรือพฤติกรรมที่ผิดปกติ กรุณาแจ้งทีมงาน Panda Auto ทันที

เกี่ยวกับ Panda Auto

Panda Auto คือออโต้แบบครบวงจร สนใจดูรายละเอียดเพิ่มเติมได้ที่ panda-auto.org